医療の質を高めるうえで、医療データの利活用は重要な課題の1つとなっている。医療ビッグデータを分析することで、新たな医薬品の開発や診断・治療支援が可能になると期待されており、その市場規模は2025年に約8,000億円に上るとの予測もある。その一方で、病院経営は約7割が赤字だと言われており、経営の効率化も急務となっている。このような2つの課題を解決するビジネスを展開しているのが、メディカル・データ・ビジョンだ。

メディカル・データ・ビジョンのデータベースには、2017年11月末時点で2080万人のデータが蓄積されている。最近では、標的型攻撃が急増しており、医療データを扱う企業として、さらに強固なセキュリティを構築する必要があると判断した。

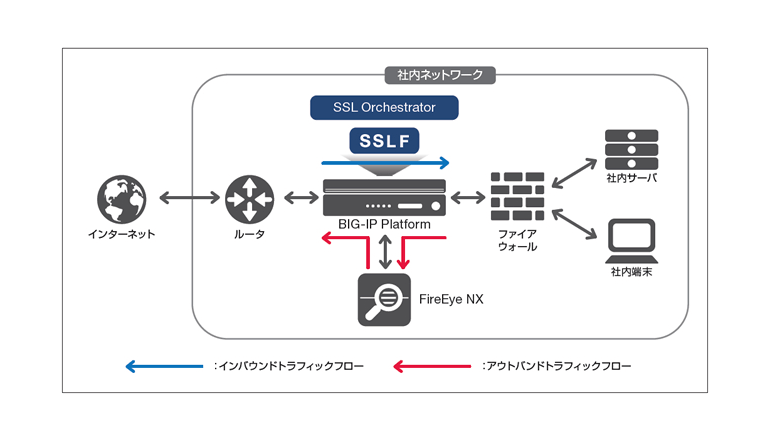

その一環として検討されたのが、マルウェアなどに感染した社内端末やサーバから、攻撃者サイトへの通信を可視化・遮断すること。そのためにメディカル・データ・ビジョンは、統合型ネットワークセキュリティソリューションである「FireEye NX」の採用を決定しまたが、最近の標的型攻撃ではSSLで通信を隠ぺいしていることも多く、SSL通信の復号・暗号化処理を行うと、システム全体のパフォーマンスが著しく低下することが懸念された。そこで、FireEye NXに「F5 BIG-IP」(以下、BIG-IP)を組み合わせ、SSL処理をBIG-IPで実行することに決定した。

今回導入されたシステムでは、SSL Forward Proxyのライセンスを適用したBIG-IPでSSL Orchestratorの機能を有効にし、これをファイアウォールの前段にインラインモードで設置。ここでアウトバウンドのSSLを利用した通信を復号した上でFireEye NXへと送り、チェックされた通信を再びSSL化している。

これによって、ファイアウォールだけでは検知できないC&CサーバなどへのSSL通信を、短時間で検知。標的型攻撃を100%防ぐことは困難だが、仮にマルウェアが社内システムに侵入したとしても、その後の通信からマルウェアの存在を検出し、早い段階で対処することを可能にしたという。

BIG-IPは通信ログを取得でき、それを外部のログ管理システムに転送することも可能。将来はこのログデータを蓄積し、セキュリティインシデントが発生した際のデジタルフォレンジックに活用することも視野に入れている。