今年5月、150ヶ国23万台のPCを人質に身代金を強要した。"WannaCry"は社会問題となり、その攻撃は間もなく終息したが、ランサムウェア自体がなくなったわけではない。もっと直接的に、ネットバンキング口座を狙ったサイバー攻撃も日々形を変えつつ今も行われている。

9月発表の警察庁資料によると、今年上期にインターネット接続点で感知した1日1アドレスあたりの探索(サイバー攻撃の前兆ともいえる)件数は2,008。警察が報告を受けた標的型メール攻撃は589件。ネットバンキングに係る不正送金の被害額は5億6,400万円――。

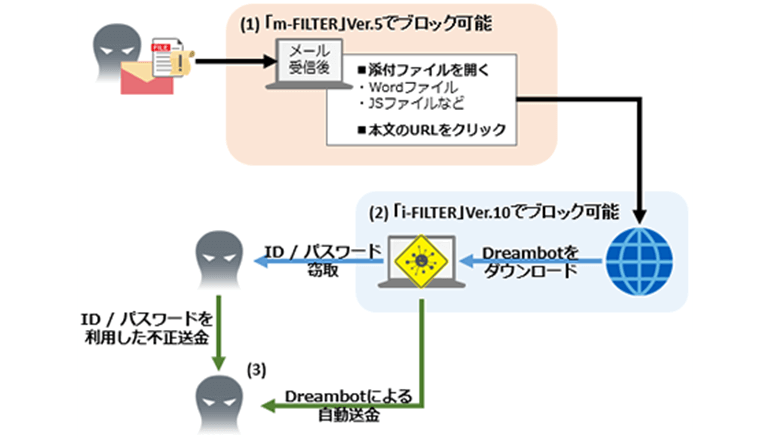

年初から銀行やクレジットカードのIDやパスワードの情報を盗む、トロイの木馬の亜種のマルウェア「Ursnif」「Dreambot」が日本でも確認され、その攻撃は9月以降再び活発化していて、今年10月時点で多くの被害が報告されている。バンキングマルウェアの感染拡大について日本サイバー犯罪対策センターでも春から注意喚起情報が公開されているという。

情報セキュリティメーカーのデジタルアーツはきょう、企業・官公庁向けWebセキュリティソフト「i-FILTER」Ver.10とメールセキュリティソフト「m-FILTER」Ver.5の連携による標的型攻撃対策ソリューションにて、バンキングマルウェアがブロック可能であることを実証したと発表。

「Ursnif」「Dreambot」感染に導く一時検体を含むメールを「m-FILTER」経由で受信し、同検体を起動しマルウェア自体のダウンロードを「i-FILTER」経由で実施した。結果、「m-FILTER」では「Dreambot」感染手口の初っ端でメールそのもの、もしくは添付ファイルのみが隔離された。そして、「i-FILTER」では、メール添付のマクロやスクリプトによる「Dreambot」自体のダウンロード通信時点でのブロックも確認できたという。