Black Duck 2017年版OSSRAを発表

~最もハイリスクなオープンソースのセキュリティ脆弱性を確認~

オープンソースの安全性確保と管理の自動化ソリューションの分野で世界最大手のBlack Duck Software, Inc.(以下Black Duck)は、今年で2回目となる「2017オープンソース・セキュリティ&リスク分析(2017 Open Source Security and Risk Analysis)、以下:OSSRA(オスラ)」の調査結果を発表した。

これに伴い、同社ジェリー・フォズニック代表取締役社長は5月19日に都内で日本版の調査結果について説明を行い、オープンソースの脆弱性とライセンスコンプライアンス課題に関する業界共通のリスクについて語った。

オープンソースへの可視性こそ主要課題

Black Duckが発表した「2017オープンソース・セキュリティ&リスク分析(2017 Open Source Security and Risk Analysis)、以下:OSSRA」の調査結果は、1,071の商用アプリケーションのコードについて、Black DuckのリサーチセンターCenter for Open Source Research and Innovation(COSRI)が分析し、その結果をまとめたものになる。同社が毎年、主に企業の合併吸収に関連する数百のオープンソースコードの監査を実施していることから、2016年に監査を行った440社から1,071の商用アプリケーションのコードを分析した。対象となったのはフィンテックから自動車、ソフトウェアを含む15の業界にわたる。監査対象アプリケーションの経過年数はさまざまだが、平均して5年以上を数える。

今回の調査結果のポイントのひとつが、「商用アプリケーションの96%が何らかのオープンソース技術を利用している」ということ。かつてはアプリケーション開発のごく一部に利用されてきたオープンソースが、アプリ中心の世界では欠かせない要素となってしまったのだ。その理由についてBlack Duck社のフォズニック社長は「アプリケーションはオープンソースの方が構築しすく、開発の時間を短縮し、コストを削減でき、市場導入スピードも早めることができる。これにより、イノベーションがある内容に集中できるメリットもあり、高い成長率を目指しているテクニカルの会社にとってオープンソースは不可欠」と説明した。

さらに、分析によってわかったことは「オープンソースを利用するアプリケーションのうち67%に脆弱性が含まれていた」こと。これが調査結果のポイントの2つ目に当たる。平均すると、アプリケーションに見つかった脆弱性は4年以上も前から既に広く知られたものだったという。フォズニック社長は「問題はオープンソースに依存する一方で、多くの組織が重大なセキュリティや管理リスクにまだ対応しきれていないことにある。監査したクライアントの多くはオープンソースのコンポーネントのリストを持っていなかった。何を使っているのか把握してない状況だ。ほとんどの組織が実際は100以上のコンポーネットを使っており、それだけ多くのオープンソースを知らずに使っているのはリスクが大きい。使用されているオープンソースへの可視化こそが主要課題にある」と話した。

なおオープンソースはさまざまな経路でアプリケーションコードに侵入してくる。承認されたコンポーネントや開発者によるダウンロード、コードの再利用、市販アプリケーション、サードパーティのライブラリ、外注した開発などと一緒にオープンソースの脆弱性が侵入される可能性がある。

深刻なレベルのリスクは業界問わず拡大

オープンソース脆弱性はどこにでもあり、平均的なアプリケーションに含まれる脆弱性の数は27件に上り、1アプリケーションあたりの「深刻」とされる既知のオープンソース脆弱性の割合は52%に上る。調査結果によってわかった3つ目のポイントは、「この深刻なレベルのリスクは業界を問わず拡大していること」だ。小売業&電子商取引業界の場合は1アプリケーションあたりの脆弱性は平均51.8件、ハイリスクなぜい弱性が含まれるアプリの割合は83%に上り最も高く、エンタープライズソフトフェア業界で7.9件、55%、通信&ワイヤレス業界で26.7件、44%、バーチャルリアリティ、ゲーム、エンターテイメント、メディア業界で24.5件、33%となっている。

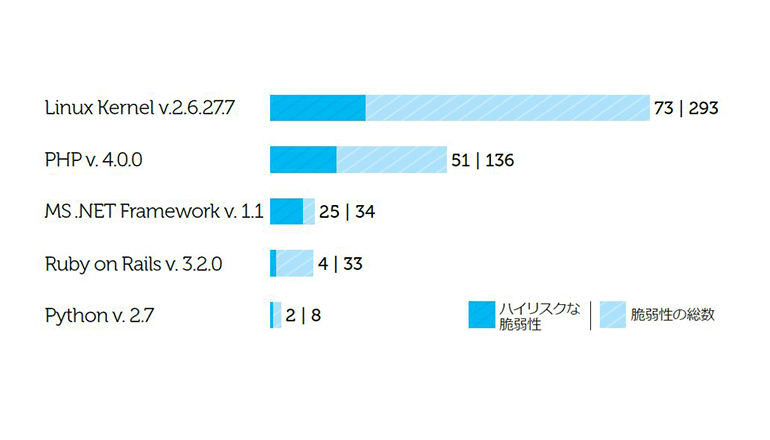

分析したアプリケーションで最も危険なコンポーネントは「Linux Kemel v.2.6.27.7」であり、もっとも一般的なハイリスクコンポーネントについては「Apache Commons FileUpload」であることもわかった。これについては「Linux Kemelに責任があると言っているわけではない。オープンソースが古くなると脆弱性が開示されることになる。Linux Kemelは2008年にリリースされたものだから当然だ。追跡して、対策を行う必要がある。ハイリスクコンポーネントとして挙げられるApache Commonsについても使うことは悪いことではない。必要性が高いものでもある。大事なことは対策を取ることにある」と補足された。

Black Duckの調査によれば、2014年以降、1万以上の脆弱性が確認され、増加傾向にあるという。「攻撃者にとって、オープンソースはなぜ特別なのか」という疑問も出てくる。これに対する回答は「どこにでも使われているオープンソースであること」「YouTubeなどですぐに利用できる攻撃の方法が示されている」「簡単に入手できるソースコードで構成されている」「開示されている脆弱性」だと分析している。

フォズニック社長は「ハッカーは合理的に行動するため、既知の脆弱性を使う。それはランサムウェア(身代金要求型ウィルス)事件からも明らかだ。大きな組織は何千のアプリケーションを使っているため、手動での管理は不可能。早めにパッチを当て、オープンソースの効果的な管理にはエンドツーエンドのアプローチが不可欠になる」と話す。ひとつのアプリセキュリティツールでも不十分とされているが、Black Duck Hubでオープンソースを保護し、管理することで、アプリやコンテナにあるすべてのオープンソースが発見でき、オープンソースの既知の脆弱性にマッピングし、オープンソースのライセンスリスクを特定できる。ポリシーや修正アクティビティも管理し、新たなに報告された脆弱性についてアラート受信機能もある。またアジャイルな開発ツールに統合できる。活用することで安全確保に向けた対策ができるということだ。なお、Black Duck社が監査する対象の日本の企業は8割が生産業。オープンソースが使われているが、管理リスクに対応しきれていないという。フォズニック社長は「監査による発見がセキュリティ責任者にとって"気づき"となることを期待している」と最後に話していた。

2017オープンソース・セキュリティ&リスク分析 資料ダウンロード

会員限定

今回で2度目となるBlack Duck のオープンソースセキュリティ & リスク分析(OSSRA) では、商用ソフトウェアにおけるオープンソースのセキュリティ、コンプライアンス、コードの品質におけるリスクなどの現状を詳細に報告しています。また顧客向けに毎年アプリケーションに含まれるオープンソース監査を実施しています。そのほとんどは吸収合併にともなって行われています。このリスク分析は、Black Duckのオープンソースリサーチ& イノベーションセンタ(COSRI)が実施し、2016 年に監査を受けた1,000以上の市販アプリケーションにおける匿名化されたデータから得られた結果を報告しています。

COSRI による分析には、顧客企業がそのセキュリティやリスク、法律、開発の各チームがアプリケーションリスク管理プロセスを向上させるにあたり、オープンソースセキュリティおよびライセンスリスクの現状をより深く理解するために役立つ知見および助言が含まれています。

*資料ダウンロードには、bp-Afairsメンバー登録が必要です。

【Black Duck企業情報】

本拠地:米国マサチューセッツ州バーリントン

従業員数:300人以上

顧客数:2,000社以上

提供サービス:ソフトウェアサブスクリプション/ナレッジベース/オンデマンドサービス

グローバルパートナー:Amazon Web Service、HPE、IMB、Microsoft、Red Hatなど