DBIRは、世界中の67の組織から集められた集合データを活用している。今年度の報告書には、65か国の5万3,000件のインシデント、2,216件の侵害の分析が含まれている。この報告書では、ランサムウェアがグローバルな企業・組織に標的としたサイバー脅威の中核を成すことを警告している。

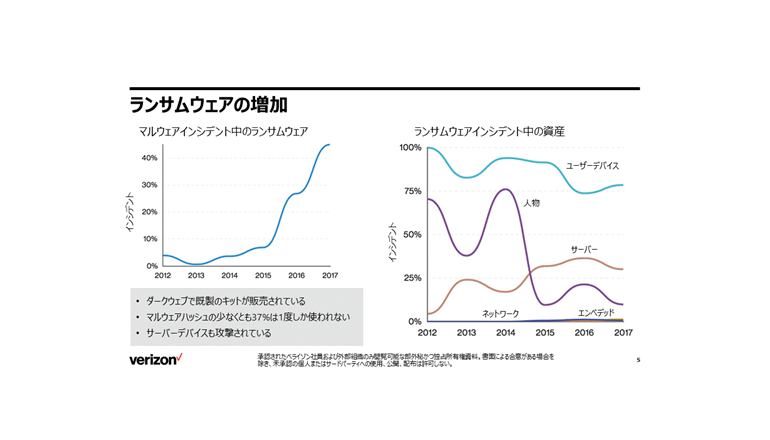

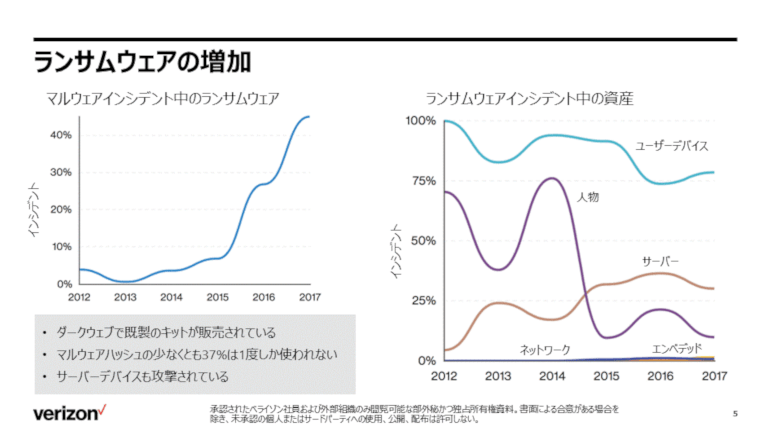

ランサムウェアは現在、最も一般的な種類のマルウェアである。DBIRでは、マルウェア関連のデータ侵害のうち39%で確認されており、昨年度のDBIRの2倍となる700件以上のインシデントが報告された。さらに、ベライゾンの分析によると、攻撃がファイルサーバやデータベースを暗号化する企業の基幹システムを標的とし、より深刻なダメージを与えると共に身代金の額もより高額になっているという。

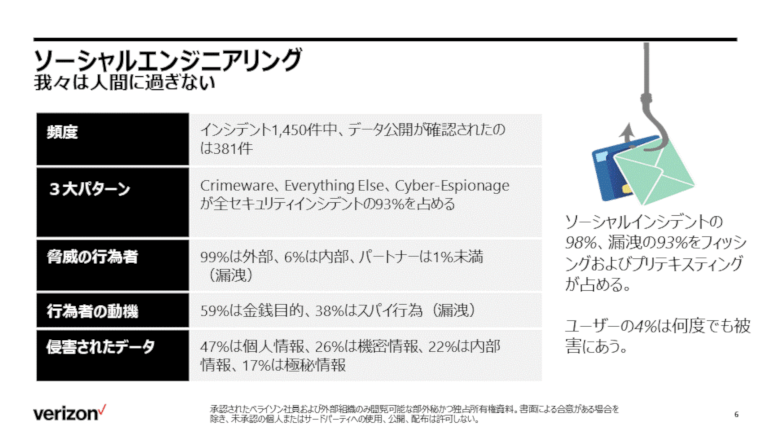

また、DBIRの分析では、金融系をターゲットとした「プリテキスティング」や「フィッシング」などのソーシャルアタックの利用目的が変化していることが報告されている。プリテキスティングとは、身元や身分をなりすまして通話記録などの情報を入手する手法のこと。

これらの攻撃は、従業員を通じて企業内部に入りこんでいるが、現在では部門ごとの問題となってきている。例えば、業界を問わず企業の人事部門(HR)が標的となり、犯罪者による従業員の給料や納税のデータの引き出し、税金詐欺や税還付の搾取が起こりうることをDBIRでは示唆している。

■主な調査結果のサマリー

今回のDBIRでは、ランサムウェアが悪意あるソフトウェアの中で最も普及していることが明らかになった。2017年版DBIRの5位(2014年版では22位)から上昇。ベライゾンのデータセットでは、デスクトップに留まらず企業の基幹システムにまで影響出始めていることが分かっている。これは、身代金額の高騰を招き、サイバー犯罪者がさらに少ない手間でより大きな利益を得られることを意味しているという。

また、従業員たちがソーシャルアタックの被害を受けるなど人的要因が弱点であることも浮き彫りとなった。金融情報詐取やフィッシングは、ソーシャルなインシデントの98%、調査対象の侵害事象の93%を占めた。

ベライゾンによると、その入り口となるのは引続き電子メールが主流(インシデントの96%)で、ソーシャルアタックによる侵害は実際の脆弱性より3倍も発生しやすい状況にあるという。今後も従業員へのサイバーセキュリティ教育を実施する必要性が強まっている。

さらに、金融情報詐取の標的は人事部門が対象となっていることが分かった。2017年版と比べて、なりすまし詐欺は5倍以上も伸びており、今年度報告された170のうち88のインシデントは、人事部門スタッフを意図的に狙ったもので、不正に還付申告するための個人データの詐取を目的としていた。

ベライゾンが実施した昨年のフィッシングのテストでは、78%の人は引っかからなかったものの、4%の人がなんらかのフィッシングに引っかかっている。引き続き、フィッシング攻撃は無視できない手法である。

DDoS攻撃は誰にでも影響しうる。現在は、カモフラージュとして利用されることが多く、他の侵害が進行中であることを隠すために開始、停止、再開されることが多くなっている。同社では適切なDDoS対策を促している。

その他、攻撃の72%は外部からのもので、27%には内部のものが関係していたという。2%に協力者がいて、さらに2%には複数の協力者が存在した。分析した攻撃の50%は組織的な犯罪グループによるものであったという。

■業界ごとに最大リスクを分析

DBIRでは、それぞれの業界が直面する最大の脅威をハイライトすると同時に、企業がこれらのリスクを軽減するために何ができるかについての指標を示している。

・教育分野:

個人情報を標的としたソーシャルエンジニアリングが多く、そうして抜き取られた個人情報はなりすましに利用される傾向にある。機密情報を扱う調査もリスクが高く、攻撃の20%はスパイ行為が動機となっている。

・金融/保険業:

ATMに仕込まれた支払い用カードスキマーはいまだ健在。不正にインストールされたソフトウェアまたはハードウェアがATMを操って、多額の現金をはきださせる「ATMジャックポット」と呼ばれるものが増加している。DDoS攻撃も同じく脅威であると考えられる。

・医療分野:

外部からの脅威よりも内部からの脅威のほうが多い唯一の業界として位置づけている。医療リスクではヒューマンエラーが主な要因となっている。

・情報産業(出版社、映画、録音などの企業):

DDoS攻撃がこの業界内のインシデントのうち半数以上(56%)を占める点が特徴である。

・公共部門:

サイバースパイ行為が主な懸念材料で、侵害の43%がスパイ行為を動機としている。標的とされるのは国家機密とは限らず、個人のデータも危険にさらされている状態にある。

その他、報告書で検証・分析結果が掲載されている業界としては、宿泊施設、フードサービス、専門職や技術職、科学分野のサービス、製造業および小売業が含まれている。

■「サイバー犯罪者の一人勝ち」という状況にも

あらゆる規模の企業にとって、ランサムウェアが最大の脅威であることは変わらない。近年ますます増加する傾向にある。

ベライゾンのセキュリティプロフェッショナルサービス担当エグゼクティブディレクター、ブライアン・サーティン氏は「興味深いのは、企業がいまだにランサムウェアに対抗する適切なセキュリティ戦略に投資していないことで、これでは身代金を払わざるを得なくなってしまいます。サイバー犯罪者の一人勝ちになってしまうのです」と現状を指摘する。

そのうえで「直面する脅威を顧客に理解してもらうことは、顧客を守るためのソリューション導入の第一歩なのです。企業・組織は、サイバー犯罪や漏洩がブランド、評価、収益に与えうる悪影響に関して、従業員への教育に投資し続ける必要があります」と説明する。

さらに「従業員は、企業防衛の最大の弱点などではなく、防衛の最前線でなければなりません。継続したトレーニングや教育プログラムは必須です。たった1人がフィッシングメールをクリックするだけで、企業全体が丸裸にされてしまいます」と警告している。

■重大な被害を避けるために実践すべき7か条

侵害の68%は発見されるまでに数か月以上かかっているのに対し、検証した侵害の87%で攻撃が発生した瞬間から数分以内にデータが損なわれていることが分かっている。ベライゾンでは、安全性を保証できないとはいえ、以下のような積極的な手段を講じることで企業・組織が被害を受けることは避けられると説明する。

(1)警戒を怠らない

ログファイルと変更管理システムによって、早い段階でデータ漏洩の警告が得られる。

(2)防御の最前線は人

警告サインに気づくように、従業員を教育する。

(3)データへのアクセスは知る必要性のある方に限定

職務を果たすために、どうしてもシステムにアクセスしなければならない従業員に限定して、アクセス権を与える。

(4)パッチの迅速な適用

これで多くの攻撃を防ぐことが可能になる。

(5)機密情報の暗号化

盗まれたデータがほとんど役に立たなくなるようにする。

(6)二要素認証を使用

紛失したか、または盗んだ認証情報の悪用から発生する損害を限定的なものにする。

(7)物理的なセキュリティを怠らない

全てのデータ窃取がオンラインで発生するわけではない。

2018年度データ漏洩/侵害調査報告書の要約版のダウンロードは、下記リンクから

https://www.verizonenterprise.com/jp/DBIR/